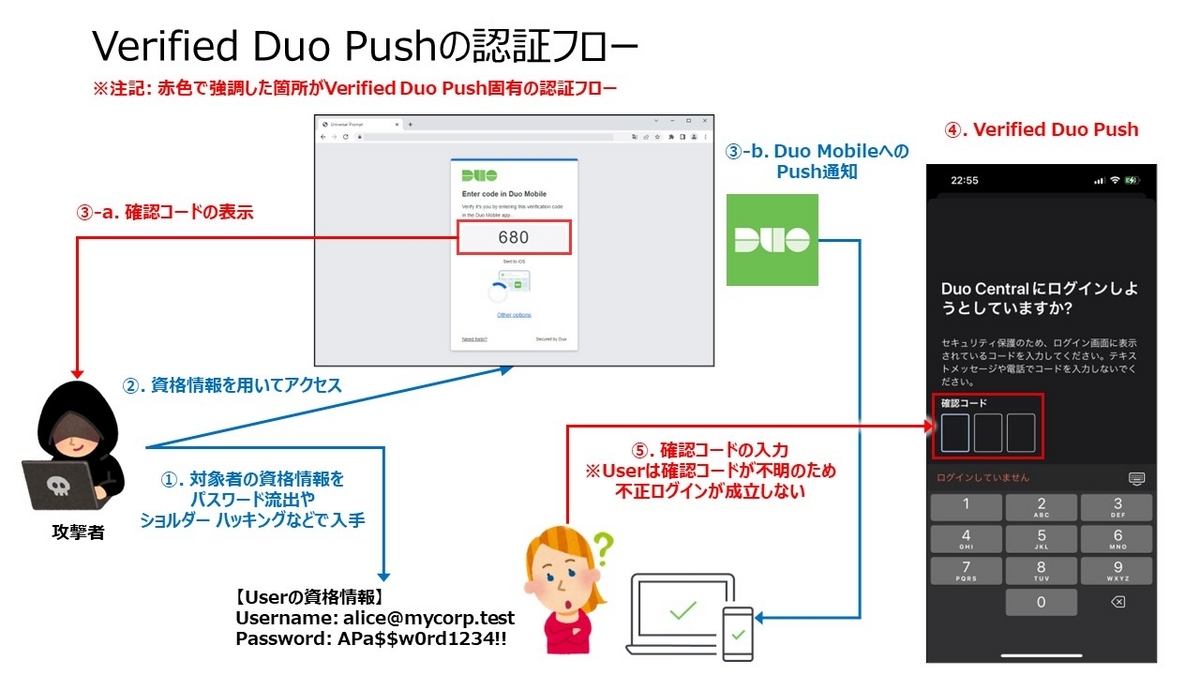

Duo Securityでは多要素認証のPush通知時に確認コードによる本人確認を行えます。

確認コード入力の必要背景

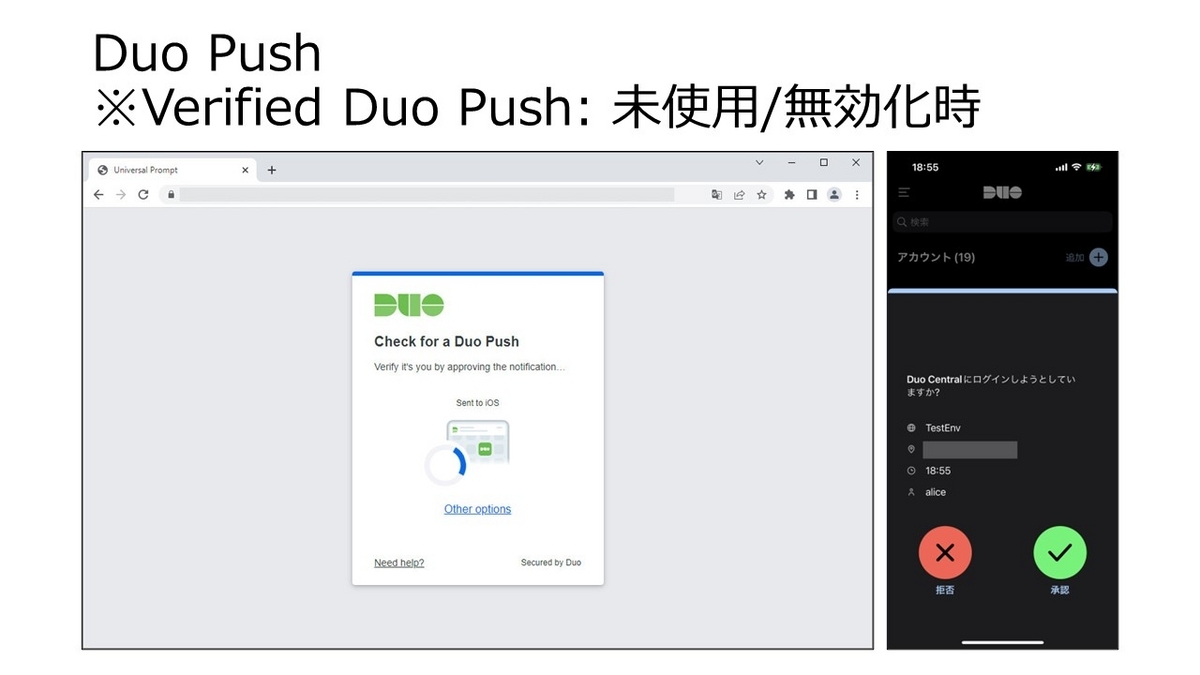

Duo PushによるPush通知では 「承認」と「拒否」のボタンが表示されますが、ボタンをワンタッチするだけなので手癖などで「承認」ボタンを押してしまう可能性も考えられます。

他にも、攻撃対象者 (User)の所属会社をメール アドレスのドメイン名から割り出して、業務始業時間のログイン タイミングに合わせて攻撃者がPush通知の発生タイミングを調整してくるケースがあるかもしれません。

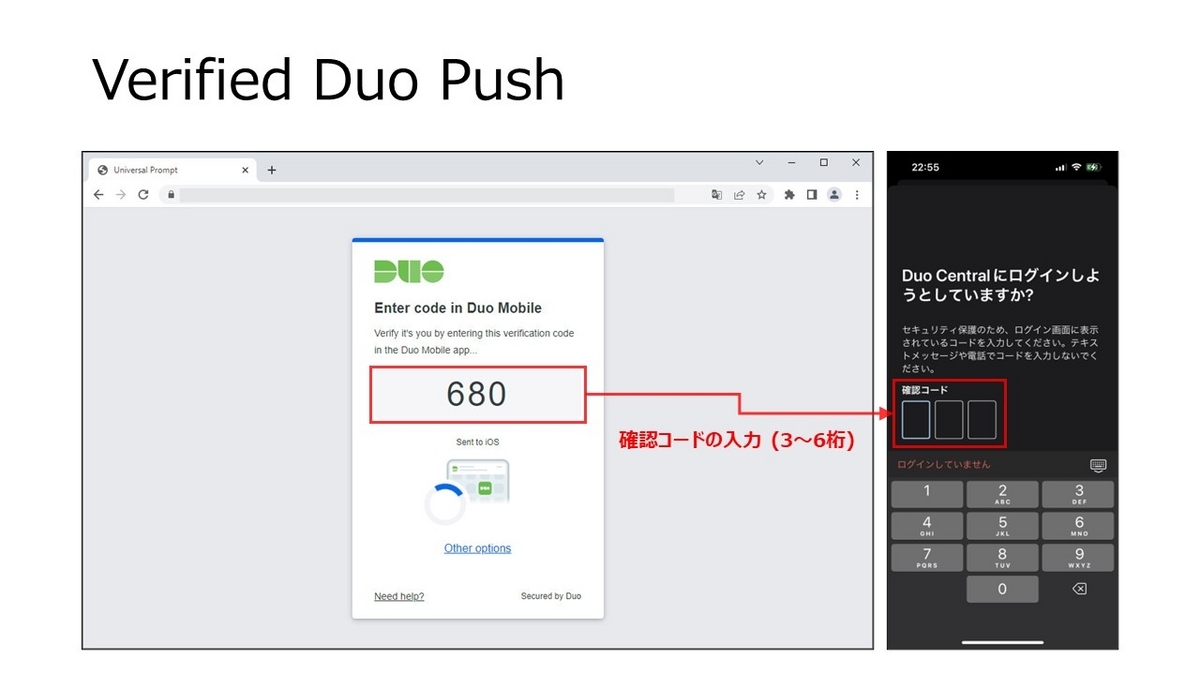

Verified Duo Pushを用いると認証フローに確認コードの入力プロセスが追加されます。

Duo Securityによる認証時にアクセス者のWebブラウザ側に確認コードが表示され、Duo Mobile側ではその確認コードの入力が必要になります。 アクセス者が本人自身でなければ確認コードを知り得ないため、基本的には不正ログインが成立しない仕組みとなっています。

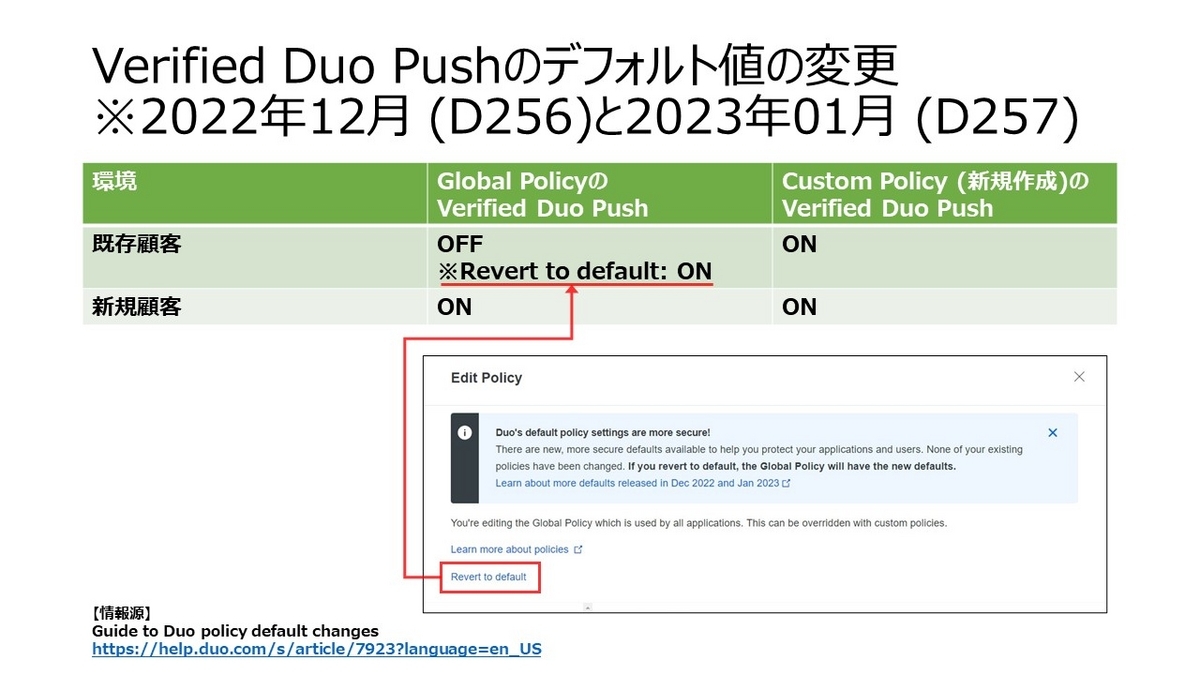

Verified Duo Pushのデフォルト値

Duo SecurityのGlobal PolicyとCustom Policyのデフォルト値が2022年12月と2023年01月のリリースで変更となっています。

Guide to Duo policy default changes

https://help.duo.com/s/article/3851?language=en_US

特記すべきは下記の2点になります。

Duo Securityの既存顧客と新規顧客でそれぞれのデフォルト値が異なっています。

既存顧客はGlobal PolicyのVerified Duo Pushが

OFF(無効)になっていますが、Revert to defaultで設定をデフォルト値に戻そうとするとON(有効)になります。

関連するRelease Notesは下記になります。

2022年12月のD256のRelease Note

2023年01月のD257のRelease Note

筆者は2022年02~03月頃に検証を実施して D260.6 環境で挙動を確認しておりました。

設定方法

Application全体に適用されるGlobal Policyと、制御対象を選択可能なCustom Policyでの適用方法があるため用途に合ったPolicyを選んでください。 一時的なテストの場合は、Custom Policyで試すのが影響範囲が小さいので無難です。

メニュー:

Policiesの画面に移動してGlobal PolicyもしくはCustom PolicyのPolicy設定の編集を行います。

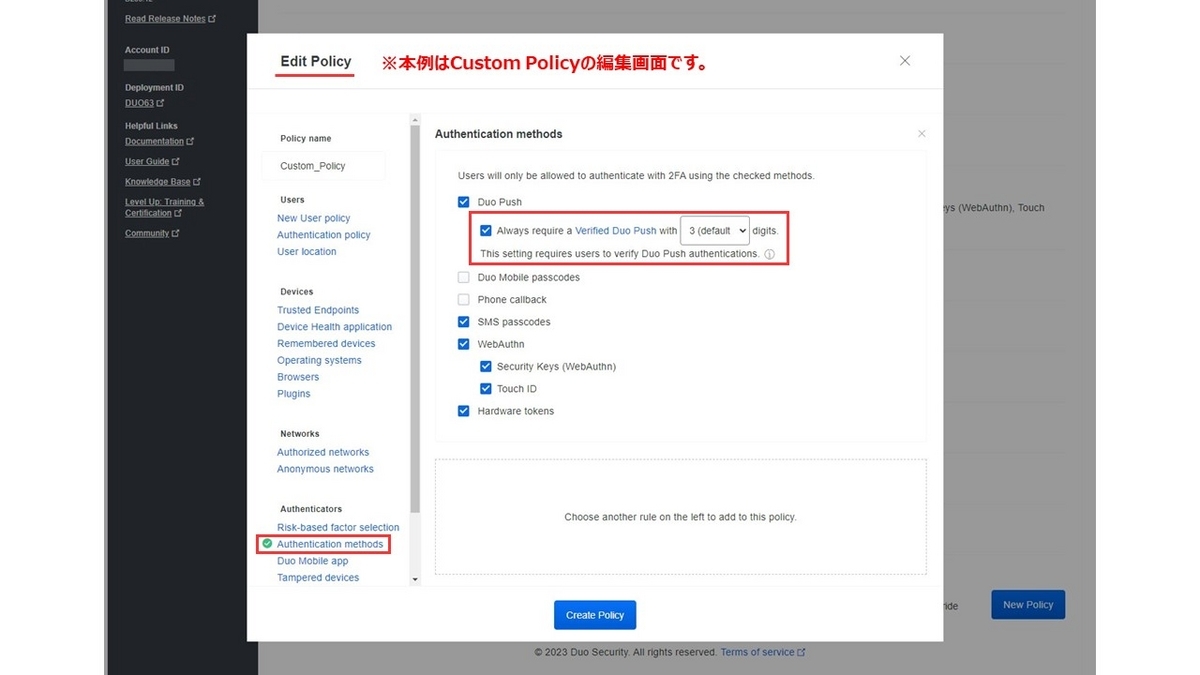

Global PolicyもしくはCustom Policyの編集 Edit Policy画面の左ペインよりAuthenticatorsセクション内のAuthentication methodsを選択します。

Always require a Verified Duo Push with [3 (default)] digits.のチェックを入れて有効化 (ON)にします。 確認コードの桁数は 3 から 6 桁の間で調整が可能です。(デフォルト値は 3 桁です。)

Verified Duo Pushの有効化 Global Policyでは

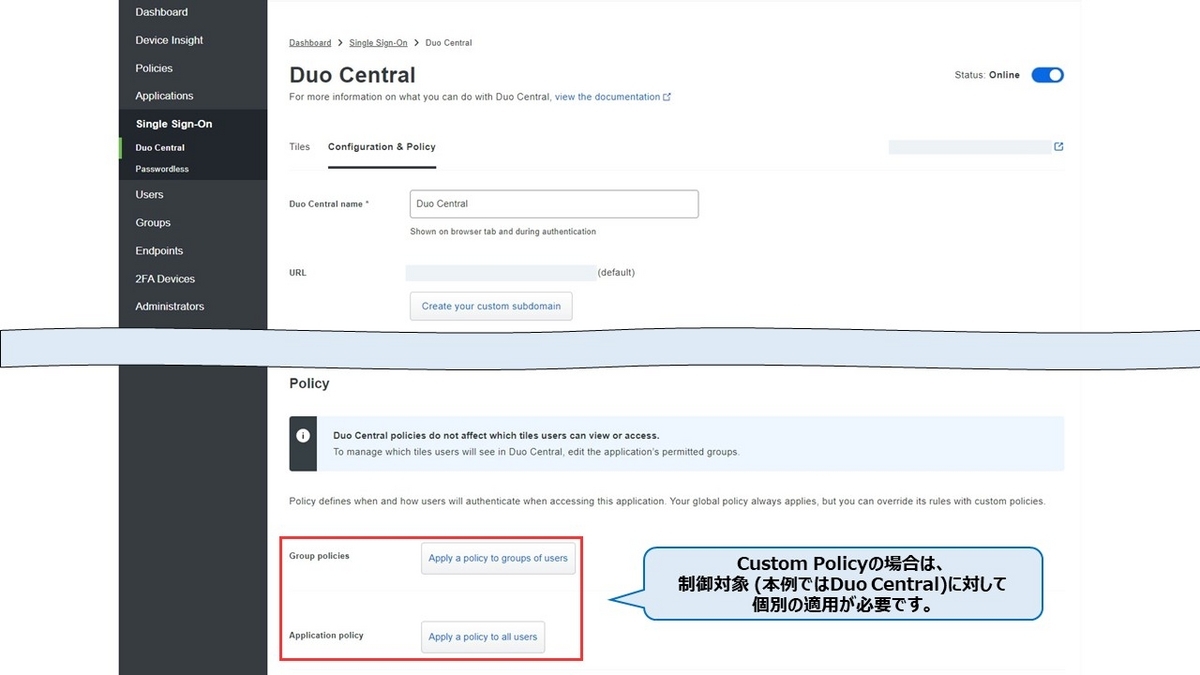

Edit Policy画面の設定保存タイミングで、全てのApplicationに対して設定が反映されます。Custom Policyの場合は制御対象のApplicationに適用します。

Custom PolicyのDuo Centralへの適用例 設定が完了したら実際にログインしてVerified Duo Pushによる確認コードが表示されるかを確認します。

Verified Duo Pushによる確認コードの表示

関連ドキュメント

Duo Administration - Policy & Control | Duo Security

https://duo.com/docs/policy#verified-push

Which applications support Verified Duo Push?

https://help.duo.com/s/article/8014?language=en_US